Compare A-LIGN com Caf | Combate à Fraude

|

Adicionar

|

Contratar esta solução |

Contratar esta solução |

|---|

O básico que você precisa saber

| A-LIGN | Caf | Combate à Fraude | |

|---|---|---|

| B2B Awards | ||

| Descrição | "Potencialize a segurança e conformidade de sua empresa com A-LIGN. Solução abrangente para ISO, SOC, GDPR e mais. Proteja seus dados, conquiste a confiança. Experimente já!" | Caf - combate à fraude: encontre soluções em certificação de segurança com o software de inteligência artificial antifraudes e onboarding digital. Veja aqui! |

| Perfil ideal | O público-alvo do A-LIGN são organizações e empresas de diversos setores que buscam garantir a conformidade, segurança cibernética e gestão de riscos de forma eficaz. Isso inclui empresas de tecnologia, instituições financeiras, organizações de saúde, provedores de serviços em nuvem, entre outros. Profissionais de segurança da informação, gestores de TI, auditores e equipes de compliance encontrarão no A-LIGN uma solução robusta e especializada para atender às exigências regulatórias e proteger suas operações contra ameaças cibernéticas. | Ideal para bancos, fintechs, marketplaces, deliverys e logística |

| Categorias compartilhadas | Segurança da Informação, Gestão de compliance, Gestão de risco em TI, Prevenção de Riscos | Segurança da Informação, Gestão de compliance, Gestão de risco em TI, Prevenção de Riscos |

| Categorias | Gestão de compliance, Gestão de risco em TI, Infraestrutura, Segurança da Informação, Prevenção de Riscos, Sistemas de gerenciamento de segurança (SCM) | Antifraude, Segurança da Informação, Prevenção de Riscos, Gestão de risco em TI, Gestão de dados, Onboarding de Clientes, Gestão de compliance, Ferramentas de BI |

Detalhes dos produtos

| A-LIGN | Caf | Combate à Fraude | |

|---|---|---|

| Preço inicial | Sob consulta | R$ 0,00 - Mensal |

| Permite teste? | Kind | PoC - Proof of concept |

| Treinamento | Vídeo Aula | |

| Suporte técnico | Email, Chat, Telefone | |

| Empresa | A-LIGN | Caf |

| Fundada em | 2019 |

Gestão de compliance

Gestão de compliance

A-LIGN

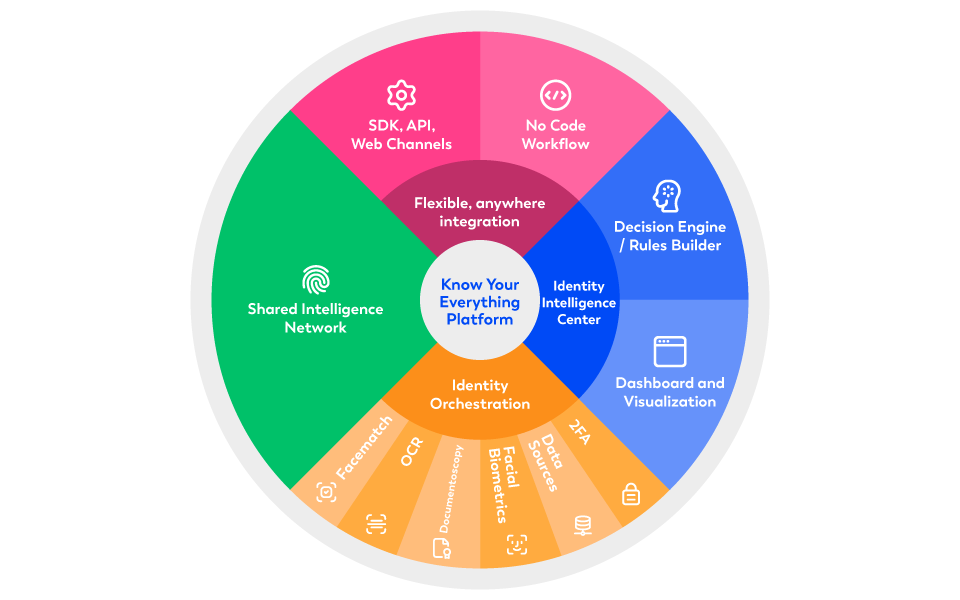

Caf | Combate à Fraude

Monitoramento de Conformidade

-

Avaliação de Riscos

-

Controle de Políticas e Procedimentos

-

Gestão de Documentos Regulatórios

-

Rastreamento de Alterações em Regulamentações

-

Treinamentos e Conscientização de Compliance

-

Auditoria Interna

-

Relatórios de Conformidade

-

Notificações e Alertas de Conformidade

-

Controle de Acesso e Autorizações

-

Análise de Transações e Atividades Suspeitas

-

Auditoria de Terceiros e Fornecedores

-

Monitoramento de Transações Financeiras

-

Integração com Sistemas de Monitoramento

-

Gestão de Incidentes de Conformidade

-

Registro de Conflitos de Interesse

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Análise e Relatórios de Conformidade

-

Gestão de Certificações e Licenças

-

Integração com Plataformas de Business Intelligence e Relatórios.

-

Gestão de compliance

Monitoramento de Conformidade

-

-

Avaliação de Riscos

-

-

Controle de Políticas e Procedimentos

-

-

Gestão de Documentos Regulatórios

-

-

Rastreamento de Alterações em Regulamentações

-

-

Treinamentos e Conscientização de Compliance

-

-

Auditoria Interna

-

-

Relatórios de Conformidade

-

-

Notificações e Alertas de Conformidade

-

-

Controle de Acesso e Autorizações

-

-

Análise de Transações e Atividades Suspeitas

-

-

Auditoria de Terceiros e Fornecedores

-

-

Monitoramento de Transações Financeiras

-

-

Integração com Sistemas de Monitoramento

-

-

Gestão de Incidentes de Conformidade

-

-

Registro de Conflitos de Interesse

-

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

-

Análise e Relatórios de Conformidade

-

-

Gestão de Certificações e Licenças

-

-

Integração com Plataformas de Business Intelligence e Relatórios.

-

-

Gestão de risco em TI

Gestão de risco em TI

A-LIGN

Caf | Combate à Fraude

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Identificação de Ameaças

-

Gestão de Riscos

-

Plano de Mitigação de Riscos

-

Monitoramento de Atividades Suspeitas

-

Controle de Acesso

-

Notificações de Risco

-

Relatórios de Conformidade

-

Políticas de Segurança

-

Treinamentos de Conscientização em Segurança

-

Monitoramento de Redes e Tráfego

-

Detecção de Intrusões

-

Análise de Incidentes de Segurança

-

Gestão de Ativos de Segurança

-

Autenticação Multifator

-

Resposta a Incidentes de Segurança

-

Testes de Penetração

-

Integração com Plataformas de Segurança

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Gestão de risco em TI

Avaliação de Riscos

-

-

Análise de Vulnerabilidades

-

-

Identificação de Ameaças

-

-

Gestão de Riscos

-

-

Plano de Mitigação de Riscos

-

-

Monitoramento de Atividades Suspeitas

-

-

Controle de Acesso

-

-

Notificações de Risco

-

-

Relatórios de Conformidade

-

-

Políticas de Segurança

-

-

Treinamentos de Conscientização em Segurança

-

-

Monitoramento de Redes e Tráfego

-

-

Detecção de Intrusões

-

-

Análise de Incidentes de Segurança

-

-

Gestão de Ativos de Segurança

-

-

Autenticação Multifator

-

-

Resposta a Incidentes de Segurança

-

-

Testes de Penetração

-

-

Integração com Plataformas de Segurança

-

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

-

Prevenção de Riscos

Prevenção de Riscos

A-LIGN

Caf | Combate à Fraude

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Monitoramento em Tempo Real

-

Gestão de Incidentes

-

Políticas e Procedimentos de Segurança

-

Controle de Acesso

-

Autenticação Multifator

-

Auditoria e Registro de Atividades

-

Monitoramento de Log

-

Proteção de Dados

-

Backup e Recuperação de Dados

-

Gerenciamento de Patch e Atualizações

-

Simulação e Testes de Intrusão

-

Treinamento e Conscientização em Segurança

-

Análise de Ameaças

-

Gestão de Ativos de Segurança

-

Gestão de Terceiros

-

Relatórios e Análises

-

Conformidade com Normas e Regulamentações

-

Inteligência de Ameaças

-

Prevenção de Riscos

Avaliação de Riscos

-

-

Análise de Vulnerabilidades

-

-

Monitoramento em Tempo Real

-

-

Gestão de Incidentes

-

-

Políticas e Procedimentos de Segurança

-

-

Controle de Acesso

-

-

Autenticação Multifator

-

-

Auditoria e Registro de Atividades

-

-

Monitoramento de Log

-

-

Proteção de Dados

-

-

Backup e Recuperação de Dados

-

-

Gerenciamento de Patch e Atualizações

-

-

Simulação e Testes de Intrusão

-

-

Treinamento e Conscientização em Segurança

-

-

Análise de Ameaças

-

-

Gestão de Ativos de Segurança

-

-

Gestão de Terceiros

-

-

Relatórios e Análises

-

-

Conformidade com Normas e Regulamentações

-

-

Inteligência de Ameaças

-

-

Segurança da Informação

Segurança da Informação

A-LIGN

Caf | Combate à Fraude

Monitoramento de Rede

-

Gerenciamento de Identidade e Acesso

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

Firewall

-

Antivírus e Antimalware

-

Gerenciamento de Vulnerabilidades

-

Criptografia de Dados

-

Gerenciamento de Incidentes de Segurança

-

Testes de Penetração

-

Análise de Logs

-

Gerenciamento de Políticas de Segurança

-

Monitoramento de Ameaças

-

Educação e Conscientização em Segurança

-

Análise de Risco

-

Backup e Recuperação de Dados

-

Controle de Dispositivos Móveis

-

Monitoramento de Integridade

-

Gestão de Patch e Atualizações

-

Conformidade e Auditoria

-

Gerenciamento de Senhas e Credenciais

-

Segurança da Informação

Monitoramento de Rede

-

-

Gerenciamento de Identidade e Acesso

-

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

-

Firewall

-

-

Antivírus e Antimalware

-

-

Gerenciamento de Vulnerabilidades

-

-

Criptografia de Dados

-

-

Gerenciamento de Incidentes de Segurança

-

-

Testes de Penetração

-

-

Análise de Logs

-

-

Gerenciamento de Políticas de Segurança

-

-

Monitoramento de Ameaças

-

-

Educação e Conscientização em Segurança

-

-

Análise de Risco

-

-

Backup e Recuperação de Dados

-

-

Controle de Dispositivos Móveis

-

-

Monitoramento de Integridade

-

-

Gestão de Patch e Atualizações

-

-

Conformidade e Auditoria

-

-

Gerenciamento de Senhas e Credenciais

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Avaliação mais Popular

Telas dos sistemas

Vídeos e tutoriais dos sistemas

A-LIGN

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

A-LIGN

Caf | Combate à Fraude

Ver alternativas ao A-LIGN

Ver alternativas ao Caf | Combate à Fraude

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.

Gestão de compliance |

A-LIGN | Caf | Combate à Fraude |

|---|---|---|

| Monitoramento de Conformidade | - |  |

| Avaliação de Riscos | - |  |

| Controle de Políticas e Procedimentos | - |  |

| Gestão de Documentos Regulatórios | - |  |

| Rastreamento de Alterações em Regulamentações | - |  |

| Treinamentos e Conscientização de Compliance | - |  |

| Auditoria Interna | - |  |

| Relatórios de Conformidade | - |  |

| Notificações e Alertas de Conformidade | - |  |

| Controle de Acesso e Autorizações | - |  |

| Análise de Transações e Atividades Suspeitas | - |  |

| Auditoria de Terceiros e Fornecedores | - |  |

| Monitoramento de Transações Financeiras | - |  |

| Integração com Sistemas de Monitoramento | - |  |

| Gestão de Incidentes de Conformidade | - |  |

| Registro de Conflitos de Interesse | - |  |

| Conformidade com Regulamentações (GDPR, LGPD, etc.) | - |  |

| Análise e Relatórios de Conformidade | - |  |

| Gestão de Certificações e Licenças | - |  |

| Integração com Plataformas de Business Intelligence e Relatórios. | - |  |

Gestão de compliance

Monitoramento de Conformidade

-

Avaliação de Riscos

-

Controle de Políticas e Procedimentos

-

Gestão de Documentos Regulatórios

-

Rastreamento de Alterações em Regulamentações

-

Treinamentos e Conscientização de Compliance

-

Auditoria Interna

-

Relatórios de Conformidade

-

Notificações e Alertas de Conformidade

-

Controle de Acesso e Autorizações

-

Análise de Transações e Atividades Suspeitas

-

Auditoria de Terceiros e Fornecedores

-

Monitoramento de Transações Financeiras

-

Integração com Sistemas de Monitoramento

-

Gestão de Incidentes de Conformidade

-

Registro de Conflitos de Interesse

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Análise e Relatórios de Conformidade

-

Gestão de Certificações e Licenças

-

Integração com Plataformas de Business Intelligence e Relatórios.

-

Gestão de risco em TI

Gestão de risco em TI

A-LIGN

Caf | Combate à Fraude

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Identificação de Ameaças

-

Gestão de Riscos

-

Plano de Mitigação de Riscos

-

Monitoramento de Atividades Suspeitas

-

Controle de Acesso

-

Notificações de Risco

-

Relatórios de Conformidade

-

Políticas de Segurança

-

Treinamentos de Conscientização em Segurança

-

Monitoramento de Redes e Tráfego

-

Detecção de Intrusões

-

Análise de Incidentes de Segurança

-

Gestão de Ativos de Segurança

-

Autenticação Multifator

-

Resposta a Incidentes de Segurança

-

Testes de Penetração

-

Integração com Plataformas de Segurança

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Gestão de risco em TI

Avaliação de Riscos

-

-

Análise de Vulnerabilidades

-

-

Identificação de Ameaças

-

-

Gestão de Riscos

-

-

Plano de Mitigação de Riscos

-

-

Monitoramento de Atividades Suspeitas

-

-

Controle de Acesso

-

-

Notificações de Risco

-

-

Relatórios de Conformidade

-

-

Políticas de Segurança

-

-

Treinamentos de Conscientização em Segurança

-

-

Monitoramento de Redes e Tráfego

-

-

Detecção de Intrusões

-

-

Análise de Incidentes de Segurança

-

-

Gestão de Ativos de Segurança

-

-

Autenticação Multifator

-

-

Resposta a Incidentes de Segurança

-

-

Testes de Penetração

-

-

Integração com Plataformas de Segurança

-

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

-

Prevenção de Riscos

Prevenção de Riscos

A-LIGN

Caf | Combate à Fraude

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Monitoramento em Tempo Real

-

Gestão de Incidentes

-

Políticas e Procedimentos de Segurança

-

Controle de Acesso

-

Autenticação Multifator

-

Auditoria e Registro de Atividades

-

Monitoramento de Log

-

Proteção de Dados

-

Backup e Recuperação de Dados

-

Gerenciamento de Patch e Atualizações

-

Simulação e Testes de Intrusão

-

Treinamento e Conscientização em Segurança

-

Análise de Ameaças

-

Gestão de Ativos de Segurança

-

Gestão de Terceiros

-

Relatórios e Análises

-

Conformidade com Normas e Regulamentações

-

Inteligência de Ameaças

-

Prevenção de Riscos

Avaliação de Riscos

-

-

Análise de Vulnerabilidades

-

-

Monitoramento em Tempo Real

-

-

Gestão de Incidentes

-

-

Políticas e Procedimentos de Segurança

-

-

Controle de Acesso

-

-

Autenticação Multifator

-

-

Auditoria e Registro de Atividades

-

-

Monitoramento de Log

-

-

Proteção de Dados

-

-

Backup e Recuperação de Dados

-

-

Gerenciamento de Patch e Atualizações

-

-

Simulação e Testes de Intrusão

-

-

Treinamento e Conscientização em Segurança

-

-

Análise de Ameaças

-

-

Gestão de Ativos de Segurança

-

-

Gestão de Terceiros

-

-

Relatórios e Análises

-

-

Conformidade com Normas e Regulamentações

-

-

Inteligência de Ameaças

-

-

Segurança da Informação

Segurança da Informação

A-LIGN

Caf | Combate à Fraude

Monitoramento de Rede

-

Gerenciamento de Identidade e Acesso

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

Firewall

-

Antivírus e Antimalware

-

Gerenciamento de Vulnerabilidades

-

Criptografia de Dados

-

Gerenciamento de Incidentes de Segurança

-

Testes de Penetração

-

Análise de Logs

-

Gerenciamento de Políticas de Segurança

-

Monitoramento de Ameaças

-

Educação e Conscientização em Segurança

-

Análise de Risco

-

Backup e Recuperação de Dados

-

Controle de Dispositivos Móveis

-

Monitoramento de Integridade

-

Gestão de Patch e Atualizações

-

Conformidade e Auditoria

-

Gerenciamento de Senhas e Credenciais

-

Segurança da Informação

Monitoramento de Rede

-

-

Gerenciamento de Identidade e Acesso

-

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

-

Firewall

-

-

Antivírus e Antimalware

-

-

Gerenciamento de Vulnerabilidades

-

-

Criptografia de Dados

-

-

Gerenciamento de Incidentes de Segurança

-

-

Testes de Penetração

-

-

Análise de Logs

-

-

Gerenciamento de Políticas de Segurança

-

-

Monitoramento de Ameaças

-

-

Educação e Conscientização em Segurança

-

-

Análise de Risco

-

-

Backup e Recuperação de Dados

-

-

Controle de Dispositivos Móveis

-

-

Monitoramento de Integridade

-

-

Gestão de Patch e Atualizações

-

-

Conformidade e Auditoria

-

-

Gerenciamento de Senhas e Credenciais

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Avaliação mais Popular

Telas dos sistemas

Vídeos e tutoriais dos sistemas

A-LIGN

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

A-LIGN

Caf | Combate à Fraude

Ver alternativas ao A-LIGN

Ver alternativas ao Caf | Combate à Fraude

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.

Gestão de risco em TI |

A-LIGN | Caf | Combate à Fraude |

|---|---|---|

| Avaliação de Riscos | - |  |

| Análise de Vulnerabilidades | - |  |

| Identificação de Ameaças | - |  |

| Gestão de Riscos | - |  |

| Plano de Mitigação de Riscos | - |  |

| Monitoramento de Atividades Suspeitas | - |  |

| Controle de Acesso | - |  |

| Notificações de Risco | - |  |

| Relatórios de Conformidade | - |  |

| Políticas de Segurança | - |  |

| Treinamentos de Conscientização em Segurança | - |  |

| Monitoramento de Redes e Tráfego | - |  |

| Detecção de Intrusões | - |  |

| Análise de Incidentes de Segurança | - |  |

| Gestão de Ativos de Segurança | - |  |

| Autenticação Multifator | - |  |

| Resposta a Incidentes de Segurança | - |  |

| Testes de Penetração | - |  |

| Integração com Plataformas de Segurança | - |  |

| Conformidade com Regulamentações (GDPR, LGPD, etc.) | - |  |

Gestão de risco em TI

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Identificação de Ameaças

-

Gestão de Riscos

-

Plano de Mitigação de Riscos

-

Monitoramento de Atividades Suspeitas

-

Controle de Acesso

-

Notificações de Risco

-

Relatórios de Conformidade

-

Políticas de Segurança

-

Treinamentos de Conscientização em Segurança

-

Monitoramento de Redes e Tráfego

-

Detecção de Intrusões

-

Análise de Incidentes de Segurança

-

Gestão de Ativos de Segurança

-

Autenticação Multifator

-

Resposta a Incidentes de Segurança

-

Testes de Penetração

-

Integração com Plataformas de Segurança

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Prevenção de Riscos

Prevenção de Riscos

A-LIGN

Caf | Combate à Fraude

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Monitoramento em Tempo Real

-

Gestão de Incidentes

-

Políticas e Procedimentos de Segurança

-

Controle de Acesso

-

Autenticação Multifator

-

Auditoria e Registro de Atividades

-

Monitoramento de Log

-

Proteção de Dados

-

Backup e Recuperação de Dados

-

Gerenciamento de Patch e Atualizações

-

Simulação e Testes de Intrusão

-

Treinamento e Conscientização em Segurança

-

Análise de Ameaças

-

Gestão de Ativos de Segurança

-

Gestão de Terceiros

-

Relatórios e Análises

-

Conformidade com Normas e Regulamentações

-

Inteligência de Ameaças

-

Prevenção de Riscos

Avaliação de Riscos

-

-

Análise de Vulnerabilidades

-

-

Monitoramento em Tempo Real

-

-

Gestão de Incidentes

-

-

Políticas e Procedimentos de Segurança

-

-

Controle de Acesso

-

-

Autenticação Multifator

-

-

Auditoria e Registro de Atividades

-

-

Monitoramento de Log

-

-

Proteção de Dados

-

-

Backup e Recuperação de Dados

-

-

Gerenciamento de Patch e Atualizações

-

-

Simulação e Testes de Intrusão

-

-

Treinamento e Conscientização em Segurança

-

-

Análise de Ameaças

-

-

Gestão de Ativos de Segurança

-

-

Gestão de Terceiros

-

-

Relatórios e Análises

-

-

Conformidade com Normas e Regulamentações

-

-

Inteligência de Ameaças

-

-

Segurança da Informação

Segurança da Informação

A-LIGN

Caf | Combate à Fraude

Monitoramento de Rede

-

Gerenciamento de Identidade e Acesso

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

Firewall

-

Antivírus e Antimalware

-

Gerenciamento de Vulnerabilidades

-

Criptografia de Dados

-

Gerenciamento de Incidentes de Segurança

-

Testes de Penetração

-

Análise de Logs

-

Gerenciamento de Políticas de Segurança

-

Monitoramento de Ameaças

-

Educação e Conscientização em Segurança

-

Análise de Risco

-

Backup e Recuperação de Dados

-

Controle de Dispositivos Móveis

-

Monitoramento de Integridade

-

Gestão de Patch e Atualizações

-

Conformidade e Auditoria

-

Gerenciamento de Senhas e Credenciais

-

Segurança da Informação

Monitoramento de Rede

-

-

Gerenciamento de Identidade e Acesso

-

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

-

Firewall

-

-

Antivírus e Antimalware

-

-

Gerenciamento de Vulnerabilidades

-

-

Criptografia de Dados

-

-

Gerenciamento de Incidentes de Segurança

-

-

Testes de Penetração

-

-

Análise de Logs

-

-

Gerenciamento de Políticas de Segurança

-

-

Monitoramento de Ameaças

-

-

Educação e Conscientização em Segurança

-

-

Análise de Risco

-

-

Backup e Recuperação de Dados

-

-

Controle de Dispositivos Móveis

-

-

Monitoramento de Integridade

-

-

Gestão de Patch e Atualizações

-

-

Conformidade e Auditoria

-

-

Gerenciamento de Senhas e Credenciais

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Avaliação mais Popular

Telas dos sistemas

Vídeos e tutoriais dos sistemas

A-LIGN

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

A-LIGN

Caf | Combate à Fraude

Ver alternativas ao A-LIGN

Ver alternativas ao Caf | Combate à Fraude

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.

Prevenção de Riscos |

A-LIGN | Caf | Combate à Fraude |

|---|---|---|

| Avaliação de Riscos | - |  |

| Análise de Vulnerabilidades | - |  |

| Monitoramento em Tempo Real | - |  |

| Gestão de Incidentes | - |  |

| Políticas e Procedimentos de Segurança | - |  |

| Controle de Acesso | - |  |

| Autenticação Multifator | - |  |

| Auditoria e Registro de Atividades | - |  |

| Monitoramento de Log | - |  |

| Proteção de Dados | - |  |

| Backup e Recuperação de Dados | - |  |

| Gerenciamento de Patch e Atualizações | - |  |

| Simulação e Testes de Intrusão | - |  |

| Treinamento e Conscientização em Segurança | - |  |

| Análise de Ameaças | - |  |

| Gestão de Ativos de Segurança | - |  |

| Gestão de Terceiros | - |  |

| Relatórios e Análises | - |  |

| Conformidade com Normas e Regulamentações | - |  |

| Inteligência de Ameaças | - |  |

Prevenção de Riscos

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Monitoramento em Tempo Real

-

Gestão de Incidentes

-

Políticas e Procedimentos de Segurança

-

Controle de Acesso

-

Autenticação Multifator

-

Auditoria e Registro de Atividades

-

Monitoramento de Log

-

Proteção de Dados

-

Backup e Recuperação de Dados

-

Gerenciamento de Patch e Atualizações

-

Simulação e Testes de Intrusão

-

Treinamento e Conscientização em Segurança

-

Análise de Ameaças

-

Gestão de Ativos de Segurança

-

Gestão de Terceiros

-

Relatórios e Análises

-

Conformidade com Normas e Regulamentações

-

Inteligência de Ameaças

-

Segurança da Informação

Segurança da Informação

A-LIGN

Caf | Combate à Fraude

Monitoramento de Rede

-

Gerenciamento de Identidade e Acesso

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

Firewall

-

Antivírus e Antimalware

-

Gerenciamento de Vulnerabilidades

-

Criptografia de Dados

-

Gerenciamento de Incidentes de Segurança

-

Testes de Penetração

-

Análise de Logs

-

Gerenciamento de Políticas de Segurança

-

Monitoramento de Ameaças

-

Educação e Conscientização em Segurança

-

Análise de Risco

-

Backup e Recuperação de Dados

-

Controle de Dispositivos Móveis

-

Monitoramento de Integridade

-

Gestão de Patch e Atualizações

-

Conformidade e Auditoria

-

Gerenciamento de Senhas e Credenciais

-

Segurança da Informação

Monitoramento de Rede

-

-

Gerenciamento de Identidade e Acesso

-

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

-

Firewall

-

-

Antivírus e Antimalware

-

-

Gerenciamento de Vulnerabilidades

-

-

Criptografia de Dados

-

-

Gerenciamento de Incidentes de Segurança

-

-

Testes de Penetração

-

-

Análise de Logs

-

-

Gerenciamento de Políticas de Segurança

-

-

Monitoramento de Ameaças

-

-

Educação e Conscientização em Segurança

-

-

Análise de Risco

-

-

Backup e Recuperação de Dados

-

-

Controle de Dispositivos Móveis

-

-

Monitoramento de Integridade

-

-

Gestão de Patch e Atualizações

-

-

Conformidade e Auditoria

-

-

Gerenciamento de Senhas e Credenciais

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Avaliação mais Popular

Telas dos sistemas

Vídeos e tutoriais dos sistemas

A-LIGN

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

A-LIGN

Caf | Combate à Fraude

Ver alternativas ao A-LIGN

Ver alternativas ao Caf | Combate à Fraude

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.

Segurança da Informação |

A-LIGN | Caf | Combate à Fraude |

|---|---|---|

| Monitoramento de Rede | - |  |

| Gerenciamento de Identidade e Acesso | - |  |

| Detecção e Prevenção de Intrusões (IDS/IPS) | - |  |

| Firewall | - |  |

| Antivírus e Antimalware | - |  |

| Gerenciamento de Vulnerabilidades | - |  |

| Criptografia de Dados | - |  |

| Gerenciamento de Incidentes de Segurança | - |  |

| Testes de Penetração | - |  |

| Análise de Logs | - |  |

| Gerenciamento de Políticas de Segurança | - |  |

| Monitoramento de Ameaças | - |  |

| Educação e Conscientização em Segurança | - |  |

| Análise de Risco | - |  |

| Backup e Recuperação de Dados | - |  |

| Controle de Dispositivos Móveis | - |  |

| Monitoramento de Integridade | - |  |

| Gestão de Patch e Atualizações | - |  |

| Conformidade e Auditoria | - |  |

| Gerenciamento de Senhas e Credenciais | - |  |

Segurança da Informação

Monitoramento de Rede

-

Gerenciamento de Identidade e Acesso

-

Detecção e Prevenção de Intrusões (IDS/IPS)

-

Firewall

-

Antivírus e Antimalware

-

Gerenciamento de Vulnerabilidades

-

Criptografia de Dados

-

Gerenciamento de Incidentes de Segurança

-

Testes de Penetração

-

Análise de Logs

-

Gerenciamento de Políticas de Segurança

-

Monitoramento de Ameaças

-

Educação e Conscientização em Segurança

-

Análise de Risco

-

Backup e Recuperação de Dados

-

Controle de Dispositivos Móveis

-

Monitoramento de Integridade

-

Gestão de Patch e Atualizações

-

Conformidade e Auditoria

-

Gerenciamento de Senhas e Credenciais

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Telas dos sistemas

Vídeos e tutoriais dos sistemas

| A-LIGN | Caf | Combate à Fraude |

|---|---|

DocumentDetector (Captura de documento) |

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

| A-LIGN | Caf | Combate à Fraude |

|---|---|

| Ver alternativas ao A-LIGN |

Ver alternativas ao Caf | Combate à Fraude |

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.