Compare PhishX com Caf | Combate à Fraude

|

Adicionar

|

Contratar esta solução |

Contratar esta solução |

|---|

O básico que você precisa saber

| PhishX | Caf | Combate à Fraude | |

|---|---|---|

| B2B Awards | ||

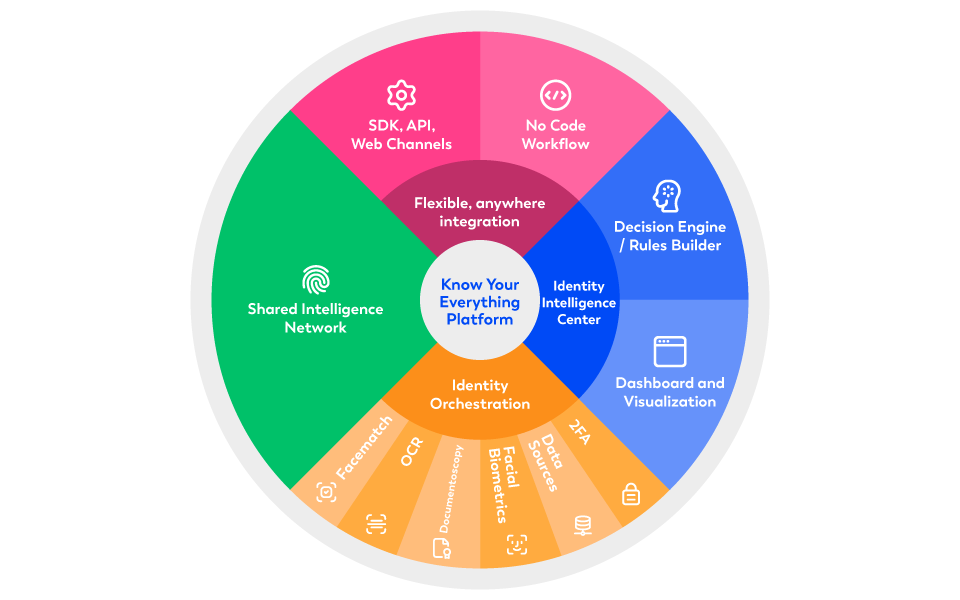

| Descrição | O PhishX é um ecossistema SaaS de segurança, privacidade, governança, comunicação e conformidade para pessoas. Saiba mais aqui. | Caf - combate à fraude: encontre soluções em certificação de segurança com o software de inteligência artificial antifraudes e onboarding digital. Veja aqui! |

| Perfil ideal | Ideal para equipes de segurança da informação que buscam desenvolver programas de conscientização sobre riscos digitais. | Ideal para bancos, fintechs, marketplaces, deliverys e logística |

| Categorias compartilhadas | Gestão de compliance, Gestão de risco em TI | Gestão de compliance, Gestão de risco em TI |

| Categorias | TI Tecnologia da Informação, Infraestrutura, Gestão de risco em TI, Gestão de compliance | Antifraude, Segurança da Informação, Prevenção de Riscos, Gestão de risco em TI, Gestão de dados, Onboarding de Clientes, Gestão de compliance, Ferramentas de BI |

Detalhes dos produtos

| PhishX | Caf | Combate à Fraude | |

|---|---|---|

| Preço inicial | Sob consulta | R$ 0,00 - Mensal |

| Permite teste? | PoC - Proof of concept | PoC - Proof of concept |

| Treinamento | Vídeo Aula, Texto, Presencial, E-book | Vídeo Aula |

| Suporte técnico | Email, Chat, Telefone | Email, Chat, Telefone |

| Empresa | PhishX | Caf |

| Fundada em | 2019 |

Gestão de compliance

Gestão de compliance

PhishX

Caf | Combate à Fraude

Monitoramento de Conformidade

-

Avaliação de Riscos

-

Controle de Políticas e Procedimentos

-

Gestão de Documentos Regulatórios

-

Rastreamento de Alterações em Regulamentações

-

Treinamentos e Conscientização de Compliance

-

Auditoria Interna

-

Relatórios de Conformidade

-

Notificações e Alertas de Conformidade

-

Controle de Acesso e Autorizações

-

Análise de Transações e Atividades Suspeitas

-

Auditoria de Terceiros e Fornecedores

-

Monitoramento de Transações Financeiras

-

Integração com Sistemas de Monitoramento

-

Gestão de Incidentes de Conformidade

-

Registro de Conflitos de Interesse

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Análise e Relatórios de Conformidade

-

Gestão de Certificações e Licenças

-

Integração com Plataformas de Business Intelligence e Relatórios.

-

Gestão de compliance

Monitoramento de Conformidade

-

-

Avaliação de Riscos

-

-

Controle de Políticas e Procedimentos

-

-

Gestão de Documentos Regulatórios

-

-

Rastreamento de Alterações em Regulamentações

-

-

Treinamentos e Conscientização de Compliance

-

-

Auditoria Interna

-

-

Relatórios de Conformidade

-

-

Notificações e Alertas de Conformidade

-

-

Controle de Acesso e Autorizações

-

-

Análise de Transações e Atividades Suspeitas

-

-

Auditoria de Terceiros e Fornecedores

-

-

Monitoramento de Transações Financeiras

-

-

Integração com Sistemas de Monitoramento

-

-

Gestão de Incidentes de Conformidade

-

-

Registro de Conflitos de Interesse

-

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

-

Análise e Relatórios de Conformidade

-

-

Gestão de Certificações e Licenças

-

-

Integração com Plataformas de Business Intelligence e Relatórios.

-

-

Gestão de risco em TI

Gestão de risco em TI

PhishX

Caf | Combate à Fraude

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Identificação de Ameaças

-

Gestão de Riscos

-

Plano de Mitigação de Riscos

-

Monitoramento de Atividades Suspeitas

-

Controle de Acesso

-

Notificações de Risco

-

Relatórios de Conformidade

-

Políticas de Segurança

-

Treinamentos de Conscientização em Segurança

-

Monitoramento de Redes e Tráfego

-

Detecção de Intrusões

-

Análise de Incidentes de Segurança

-

Gestão de Ativos de Segurança

-

Autenticação Multifator

-

Resposta a Incidentes de Segurança

-

Testes de Penetração

-

Integração com Plataformas de Segurança

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Gestão de risco em TI

Avaliação de Riscos

-

-

Análise de Vulnerabilidades

-

-

Identificação de Ameaças

-

-

Gestão de Riscos

-

-

Plano de Mitigação de Riscos

-

-

Monitoramento de Atividades Suspeitas

-

-

Controle de Acesso

-

-

Notificações de Risco

-

-

Relatórios de Conformidade

-

-

Políticas de Segurança

-

-

Treinamentos de Conscientização em Segurança

-

-

Monitoramento de Redes e Tráfego

-

-

Detecção de Intrusões

-

-

Análise de Incidentes de Segurança

-

-

Gestão de Ativos de Segurança

-

-

Autenticação Multifator

-

-

Resposta a Incidentes de Segurança

-

-

Testes de Penetração

-

-

Integração com Plataformas de Segurança

-

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Avaliação mais Popular

Telas dos sistemas

Vídeos e tutoriais dos sistemas

PhishX

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

PhishX

Caf | Combate à Fraude

Ver alternativas ao PhishX

Ver alternativas ao Caf | Combate à Fraude

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.

Gestão de compliance |

PhishX | Caf | Combate à Fraude |

|---|---|---|

| Monitoramento de Conformidade | - |  |

| Avaliação de Riscos | - |  |

| Controle de Políticas e Procedimentos | - |  |

| Gestão de Documentos Regulatórios | - |  |

| Rastreamento de Alterações em Regulamentações | - |  |

| Treinamentos e Conscientização de Compliance | - |  |

| Auditoria Interna | - |  |

| Relatórios de Conformidade | - |  |

| Notificações e Alertas de Conformidade | - |  |

| Controle de Acesso e Autorizações | - |  |

| Análise de Transações e Atividades Suspeitas | - |  |

| Auditoria de Terceiros e Fornecedores | - |  |

| Monitoramento de Transações Financeiras | - |  |

| Integração com Sistemas de Monitoramento | - |  |

| Gestão de Incidentes de Conformidade | - |  |

| Registro de Conflitos de Interesse | - |  |

| Conformidade com Regulamentações (GDPR, LGPD, etc.) | - |  |

| Análise e Relatórios de Conformidade | - |  |

| Gestão de Certificações e Licenças | - |  |

| Integração com Plataformas de Business Intelligence e Relatórios. | - |  |

Gestão de compliance

Monitoramento de Conformidade

-

Avaliação de Riscos

-

Controle de Políticas e Procedimentos

-

Gestão de Documentos Regulatórios

-

Rastreamento de Alterações em Regulamentações

-

Treinamentos e Conscientização de Compliance

-

Auditoria Interna

-

Relatórios de Conformidade

-

Notificações e Alertas de Conformidade

-

Controle de Acesso e Autorizações

-

Análise de Transações e Atividades Suspeitas

-

Auditoria de Terceiros e Fornecedores

-

Monitoramento de Transações Financeiras

-

Integração com Sistemas de Monitoramento

-

Gestão de Incidentes de Conformidade

-

Registro de Conflitos de Interesse

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Análise e Relatórios de Conformidade

-

Gestão de Certificações e Licenças

-

Integração com Plataformas de Business Intelligence e Relatórios.

-

Gestão de risco em TI

Gestão de risco em TI

PhishX

Caf | Combate à Fraude

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Identificação de Ameaças

-

Gestão de Riscos

-

Plano de Mitigação de Riscos

-

Monitoramento de Atividades Suspeitas

-

Controle de Acesso

-

Notificações de Risco

-

Relatórios de Conformidade

-

Políticas de Segurança

-

Treinamentos de Conscientização em Segurança

-

Monitoramento de Redes e Tráfego

-

Detecção de Intrusões

-

Análise de Incidentes de Segurança

-

Gestão de Ativos de Segurança

-

Autenticação Multifator

-

Resposta a Incidentes de Segurança

-

Testes de Penetração

-

Integração com Plataformas de Segurança

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Gestão de risco em TI

Avaliação de Riscos

-

-

Análise de Vulnerabilidades

-

-

Identificação de Ameaças

-

-

Gestão de Riscos

-

-

Plano de Mitigação de Riscos

-

-

Monitoramento de Atividades Suspeitas

-

-

Controle de Acesso

-

-

Notificações de Risco

-

-

Relatórios de Conformidade

-

-

Políticas de Segurança

-

-

Treinamentos de Conscientização em Segurança

-

-

Monitoramento de Redes e Tráfego

-

-

Detecção de Intrusões

-

-

Análise de Incidentes de Segurança

-

-

Gestão de Ativos de Segurança

-

-

Autenticação Multifator

-

-

Resposta a Incidentes de Segurança

-

-

Testes de Penetração

-

-

Integração com Plataformas de Segurança

-

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Avaliação mais Popular

Telas dos sistemas

Vídeos e tutoriais dos sistemas

PhishX

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

PhishX

Caf | Combate à Fraude

Ver alternativas ao PhishX

Ver alternativas ao Caf | Combate à Fraude

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.

Gestão de risco em TI |

PhishX | Caf | Combate à Fraude |

|---|---|---|

| Avaliação de Riscos | - |  |

| Análise de Vulnerabilidades | - |  |

| Identificação de Ameaças | - |  |

| Gestão de Riscos | - |  |

| Plano de Mitigação de Riscos | - |  |

| Monitoramento de Atividades Suspeitas | - |  |

| Controle de Acesso | - |  |

| Notificações de Risco | - |  |

| Relatórios de Conformidade | - |  |

| Políticas de Segurança | - |  |

| Treinamentos de Conscientização em Segurança | - |  |

| Monitoramento de Redes e Tráfego | - |  |

| Detecção de Intrusões | - |  |

| Análise de Incidentes de Segurança | - |  |

| Gestão de Ativos de Segurança | - |  |

| Autenticação Multifator | - |  |

| Resposta a Incidentes de Segurança | - |  |

| Testes de Penetração | - |  |

| Integração com Plataformas de Segurança | - |  |

| Conformidade com Regulamentações (GDPR, LGPD, etc.) | - |  |

Gestão de risco em TI

Avaliação de Riscos

-

Análise de Vulnerabilidades

-

Identificação de Ameaças

-

Gestão de Riscos

-

Plano de Mitigação de Riscos

-

Monitoramento de Atividades Suspeitas

-

Controle de Acesso

-

Notificações de Risco

-

Relatórios de Conformidade

-

Políticas de Segurança

-

Treinamentos de Conscientização em Segurança

-

Monitoramento de Redes e Tráfego

-

Detecção de Intrusões

-

Análise de Incidentes de Segurança

-

Gestão de Ativos de Segurança

-

Autenticação Multifator

-

Resposta a Incidentes de Segurança

-

Testes de Penetração

-

Integração com Plataformas de Segurança

-

Conformidade com Regulamentações (GDPR, LGPD, etc.)

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Telas dos sistemas

Vídeos e tutoriais dos sistemas

| PhishX | Caf | Combate à Fraude |

|---|---|

DocumentDetector (Captura de documento) |

Caf | Combate à Fraude

DocumentDetector (Captura de documento)

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

| PhishX | Caf | Combate à Fraude |

|---|---|

| Ver alternativas ao PhishX |

Ver alternativas ao Caf | Combate à Fraude |

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.