Compare Private Internet Access com DotVPN

|

Adicionar

|

Contratar esta solução |

Contratar esta solução |

|---|

O básico que você precisa saber

| Private Internet Access | DotVPN | |

|---|---|---|

| B2B Awards | ||

| Descrição | O Private Internet Access (PIA) utiliza uma rigorosa política antilogs (no-logs policy). Ele oferece proteção contra vazamento de DNS (DNS leak protection) e suporta baixar e enviar torrents além disso, todos os seus apps incluem kill switch automático. | Quer informações detalhadas sobre o DotVPN? Conheça as funcionalidades, principais alternativas e avaliações sobre. |

| Perfil ideal | Empresas que necessitam disponibilizar conteúdo para profissionais remotos. | Empresas que necessitam disponibilizar conteúdo para profissionais remotos. |

| Categorias compartilhadas | Infraestrutura, TI Tecnologia da Informação, VPN | Infraestrutura, TI Tecnologia da Informação, VPN |

| Categorias | TI Tecnologia da Informação, Infraestrutura, VPN | TI Tecnologia da Informação, Infraestrutura, VPN |

Detalhes dos produtos

| Private Internet Access | DotVPN | |

|---|---|---|

| Preço inicial | R$ 0,00 - Mensal | R$ 10,00 - Mensal |

| Permite teste? | Acesso por tempo limitado | Versão gratuita |

| Treinamento | Vídeo Aula, Texto | Texto |

| Suporte técnico | Email, Telefone | Email, Telefone |

| Empresa | Private Internet Access | Smart Security Limited |

| Fundada em | 2010 | 2005 |

Infraestrutura

Infraestrutura

Private Internet Access

DotVPN

Gerenciamento de ativos

-

-

Monitoramento de desempenho

-

-

Alertas e notificações

-

-

Provisionamento automatizado

-

-

Monitoramento de segurança

-

-

Gerenciamento de capacidade

-

-

Gerenciamento de patches e atualizações

-

-

Gerenciamento de energia

-

-

Backup e recuperação de dados

-

-

Monitoramento de disponibilidade

-

-

Gerenciamento de incidentes

-

-

Automatização de tarefas

-

-

Integração com ferramentas de help desk

-

-

Provisionamento de redes virtuais

-

-

Gerenciamento de configuração

-

-

Monitoramento de logs e eventos

-

-

Automação de políticas de segurança

-

-

Gerenciamento de virtualização

-

-

Integração com nuvem

-

-

Relatórios e painéis de controle

-

-

Infraestrutura

Gerenciamento de ativos

-

-

-

-

Monitoramento de desempenho

-

-

-

-

Alertas e notificações

-

-

-

-

Provisionamento automatizado

-

-

-

-

Monitoramento de segurança

-

-

-

-

Gerenciamento de capacidade

-

-

-

-

Gerenciamento de patches e atualizações

-

-

-

-

Gerenciamento de energia

-

-

-

-

Backup e recuperação de dados

-

-

-

-

Monitoramento de disponibilidade

-

-

-

-

Gerenciamento de incidentes

-

-

-

-

Automatização de tarefas

-

-

-

-

Integração com ferramentas de help desk

-

-

-

-

Provisionamento de redes virtuais

-

-

-

-

Gerenciamento de configuração

-

-

-

-

Monitoramento de logs e eventos

-

-

-

-

Automação de políticas de segurança

-

-

-

-

Gerenciamento de virtualização

-

-

-

-

Integração com nuvem

-

-

-

-

Relatórios e painéis de controle

-

-

-

-

VPN

VPN

Private Internet Access

DotVPN

Conexão Segura

-

-

Acesso Remoto

-

-

Anonimato e Privacidade

-

-

Proteção em Redes Públicas

-

-

Contornar Restrições Geográficas

-

-

Criptografia de Dados

-

-

Proteção contra Monitoramento

-

-

Bypass de Censura

-

-

Split Tunneling

-

-

Firewall Integrado

-

-

Proteção contra Ataques de Man-in-the-Middle

-

-

Gerenciamento Centralizado

-

-

Autenticação de Dois Fatores

-

-

Monitoramento de Uso

-

-

Redirecionamento de Portas

-

-

Suporte a Protocolos VPN

-

-

Proteção contra Vazamento de DNS

-

-

Proteção contra Vazamento de IP

-

-

Relatórios e Logs

-

-

Integração com Soluções de Segurança

-

-

VPN

Conexão Segura

-

-

-

-

Acesso Remoto

-

-

-

-

Anonimato e Privacidade

-

-

-

-

Proteção em Redes Públicas

-

-

-

-

Contornar Restrições Geográficas

-

-

-

-

Criptografia de Dados

-

-

-

-

Proteção contra Monitoramento

-

-

-

-

Bypass de Censura

-

-

-

-

Split Tunneling

-

-

-

-

Firewall Integrado

-

-

-

-

Proteção contra Ataques de Man-in-the-Middle

-

-

-

-

Gerenciamento Centralizado

-

-

-

-

Autenticação de Dois Fatores

-

-

-

-

Monitoramento de Uso

-

-

-

-

Redirecionamento de Portas

-

-

-

-

Suporte a Protocolos VPN

-

-

-

-

Proteção contra Vazamento de DNS

-

-

-

-

Proteção contra Vazamento de IP

-

-

-

-

Relatórios e Logs

-

-

-

-

Integração com Soluções de Segurança

-

-

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Avaliação mais Popular

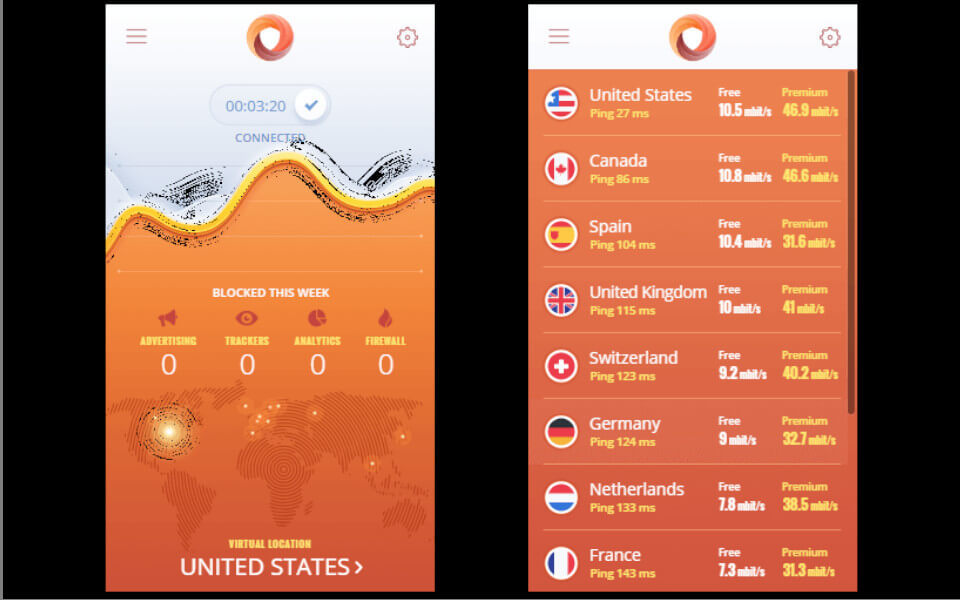

Telas dos sistemas

Private Internet Access

DotVPN

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

Private Internet Access

DotVPN

Ver alternativas ao Private Internet Access

Ver alternativas ao DotVPN

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.

Infraestrutura |

Private Internet Access | DotVPN |

|---|---|---|

| Gerenciamento de ativos | - | - |

| Monitoramento de desempenho | - | - |

| Alertas e notificações | - | - |

| Provisionamento automatizado | - | - |

| Monitoramento de segurança | - | - |

| Gerenciamento de capacidade | - | - |

| Gerenciamento de patches e atualizações | - | - |

| Gerenciamento de energia | - | - |

| Backup e recuperação de dados | - | - |

| Monitoramento de disponibilidade | - | - |

| Gerenciamento de incidentes | - | - |

| Automatização de tarefas | - | - |

| Integração com ferramentas de help desk | - | - |

| Provisionamento de redes virtuais | - | - |

| Gerenciamento de configuração | - | - |

| Monitoramento de logs e eventos | - | - |

| Automação de políticas de segurança | - | - |

| Gerenciamento de virtualização | - | - |

| Integração com nuvem | - | - |

| Relatórios e painéis de controle | - | - |

Infraestrutura

Gerenciamento de ativos

-

-

Monitoramento de desempenho

-

-

Alertas e notificações

-

-

Provisionamento automatizado

-

-

Monitoramento de segurança

-

-

Gerenciamento de capacidade

-

-

Gerenciamento de patches e atualizações

-

-

Gerenciamento de energia

-

-

Backup e recuperação de dados

-

-

Monitoramento de disponibilidade

-

-

Gerenciamento de incidentes

-

-

Automatização de tarefas

-

-

Integração com ferramentas de help desk

-

-

Provisionamento de redes virtuais

-

-

Gerenciamento de configuração

-

-

Monitoramento de logs e eventos

-

-

Automação de políticas de segurança

-

-

Gerenciamento de virtualização

-

-

Integração com nuvem

-

-

Relatórios e painéis de controle

-

-

VPN

VPN

Private Internet Access

DotVPN

Conexão Segura

-

-

Acesso Remoto

-

-

Anonimato e Privacidade

-

-

Proteção em Redes Públicas

-

-

Contornar Restrições Geográficas

-

-

Criptografia de Dados

-

-

Proteção contra Monitoramento

-

-

Bypass de Censura

-

-

Split Tunneling

-

-

Firewall Integrado

-

-

Proteção contra Ataques de Man-in-the-Middle

-

-

Gerenciamento Centralizado

-

-

Autenticação de Dois Fatores

-

-

Monitoramento de Uso

-

-

Redirecionamento de Portas

-

-

Suporte a Protocolos VPN

-

-

Proteção contra Vazamento de DNS

-

-

Proteção contra Vazamento de IP

-

-

Relatórios e Logs

-

-

Integração com Soluções de Segurança

-

-

VPN

Conexão Segura

-

-

-

-

Acesso Remoto

-

-

-

-

Anonimato e Privacidade

-

-

-

-

Proteção em Redes Públicas

-

-

-

-

Contornar Restrições Geográficas

-

-

-

-

Criptografia de Dados

-

-

-

-

Proteção contra Monitoramento

-

-

-

-

Bypass de Censura

-

-

-

-

Split Tunneling

-

-

-

-

Firewall Integrado

-

-

-

-

Proteção contra Ataques de Man-in-the-Middle

-

-

-

-

Gerenciamento Centralizado

-

-

-

-

Autenticação de Dois Fatores

-

-

-

-

Monitoramento de Uso

-

-

-

-

Redirecionamento de Portas

-

-

-

-

Suporte a Protocolos VPN

-

-

-

-

Proteção contra Vazamento de DNS

-

-

-

-

Proteção contra Vazamento de IP

-

-

-

-

Relatórios e Logs

-

-

-

-

Integração com Soluções de Segurança

-

-

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Avaliação mais Popular

Telas dos sistemas

Private Internet Access

DotVPN

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

Private Internet Access

DotVPN

Ver alternativas ao Private Internet Access

Ver alternativas ao DotVPN

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.

VPN |

Private Internet Access | DotVPN |

|---|---|---|

| Conexão Segura | - | - |

| Acesso Remoto | - | - |

| Anonimato e Privacidade | - | - |

| Proteção em Redes Públicas | - | - |

| Contornar Restrições Geográficas | - | - |

| Criptografia de Dados | - | - |

| Proteção contra Monitoramento | - | - |

| Bypass de Censura | - | - |

| Split Tunneling | - | - |

| Firewall Integrado | - | - |

| Proteção contra Ataques de Man-in-the-Middle | - | - |

| Gerenciamento Centralizado | - | - |

| Autenticação de Dois Fatores | - | - |

| Monitoramento de Uso | - | - |

| Redirecionamento de Portas | - | - |

| Suporte a Protocolos VPN | - | - |

| Proteção contra Vazamento de DNS | - | - |

| Proteção contra Vazamento de IP | - | - |

| Relatórios e Logs | - | - |

| Integração com Soluções de Segurança | - | - |

VPN

Conexão Segura

-

-

Acesso Remoto

-

-

Anonimato e Privacidade

-

-

Proteção em Redes Públicas

-

-

Contornar Restrições Geográficas

-

-

Criptografia de Dados

-

-

Proteção contra Monitoramento

-

-

Bypass de Censura

-

-

Split Tunneling

-

-

Firewall Integrado

-

-

Proteção contra Ataques de Man-in-the-Middle

-

-

Gerenciamento Centralizado

-

-

Autenticação de Dois Fatores

-

-

Monitoramento de Uso

-

-

Redirecionamento de Portas

-

-

Suporte a Protocolos VPN

-

-

Proteção contra Vazamento de DNS

-

-

Proteção contra Vazamento de IP

-

-

Relatórios e Logs

-

-

Integração com Soluções de Segurança

-

-

Avaliações

Avaliação mais recente

Avaliação mais Popular

Telas dos sistemas

| Private Internet Access | DotVPN |

|---|---|

Principais alternativas

Artigos Sobre

Artigos

Principais alternativas

| Private Internet Access | DotVPN |

|---|---|

| Ver alternativas ao Private Internet Access |

Ver alternativas ao DotVPN |

* Antes de contratar qualquer ferramenta, consulte com o fabricante todas as especificações técnicas e informações relacionadas a preços e condições.